1с пользователю иб соответствует более одного элемента. Управление иб. Типы "XBase", "ДвоичныеДанные", "ЧтениеXML", "ЗаписьXML", "ПреобразованиеXSL", "ЗаписьZipФайла", "ЧтениеZipФайла", "ЧтениеТекста", "ЗаписьТекста"

— Вася, с сегодняшнего дня пользователей заводишь ты!

— Но я программист, а не сисадмин?!

— Сисадмины не знают 1С, поэтому пользователей заводить будешь ты!

— Ааааа!!!

Программист – это человек, который пишет программы для компьютера. Однако управление списком пользователей в 1С обычно поручают тому, кто связан с 1С, а именно -программисту 1С.

В принципе некоторые программисты и не против, поскольку это дает им в руки некоторые «привелегии».

Тем не менее список пользователей в 1С мало отличается от списков пользователей в других программах. Поэтому завести нового пользователя или отключить существующего – проще простого.

Пользователи 1С

Итак, в 1С есть свой список пользователей. С помощью него регулируется доступ к базе данных 1С. При входе в базу данных 1С попросит выбрать пользователя из этого списка и ввести пароль.

Существуют варианты, при которых 1С не спрашивает имя пользователя для входа. Однако это совсем ничего не значит . Просто в этом случае пользователь из списка сопоставлен с пользователем Windows/домена и определяется автоматически. Как

Единственный вариант, когда 1С действительно не запрашивает пользователя – при создании новой (пустой) базы данных. В этом случае список пользователей 1С пуст. Пока не будет добавлен первый пользователь – 1С будет входить автоматически. Аналогичная система используется в Windows при наличии одного пользователя без пароля.

Пользователи 1С отличаются друг от друга:

- Правами доступа

- Интерфейсом (наличии в меню пунктов).

Как такового «суперпользователя» или «группы администраторов» — не существует. Администратором считается тот пользователь, у которого включены все права в конфигурации и права на администрирование. В пустой базе (когда список пользователей еще пуст) – первым должен быть добавлен именно такой пользователь.

Два списка пользователей 1С

На самом деле в 1С два списка пользователей. Один из них (список пользователей 1С) – с точки зрения программиста «настоящий». Он находится в конфигураторе. Именно по нему 1С определяет пользователя.

Это подход старых типовых конфигураций (например, управление торговлей 10, бухгалтерия 1.6 и т.п.) – пользователи редактируются в этом списке, а в справочник пользователей попадают автоматически при первом входе.

Второй (пользователи версии 1С 8.2, «не настоящий») – это справочник пользователи (и справочник внешние пользователи, как в ут 11). Справочник был и раньше, однако подход новых типовых конфигураций состоит в том, что пользователи заводятся именно в нем, а в «настоящий» список попадают автоматически.

Основная бяка этого подхода состоит в том, что тем кому не нравится так работать и хочется по старому – не могут это сделать, так как при заведении заполняются определенные поля, а если завести пользователя ручками в списке, то они уже не подхватятся в справочнике автоматически.

Как добавить пользователя в список пользователей 1С

Итак, список пользователей 1С находится в конфигураторе. и откройте меню Администрирование/Пользователи.

Чтобы добавить пользователя – необходимо нажать кнопку добавления (или Ins с клавиатуры). Если список сейчас пуст, то первый пользователь должен быть с административными правами (см. далее).

- Имя – имя пользователя (которое он будет выбирать при входе в 1С)

- Полное имя – справочное ФИО, нигде не фигурирует

- Пароль

- Показывать в списке выбора

o если галочка стоит, то пользователь будет в списке выбора при входе в 1С

o если галочка не стоит, то пользователя в списке выбора не будет (то есть выбрать нельзя), но можно ввести его имя с клавиатуры и войти - Аутентификация операционной системы – можно ассоциировать с пользователем Windows/домена и этому пользователю не нужно будет вводить пароль (будет заходить автоматически).

На закладке Прочие выбираются права и основные настройки пользователя.

- Основной интерфейс – меню, которое будет доступно пользователю (используется только в толстом клиенте)

- Язык – русский

- [Основной] Режим запуска – толстый или тонкий клиент, с помощью этого параметра можно войти в конфигурацию тонкого клиента – толстым и наоборот

- Доступные роли (права пользователя).

Права пользователя в конфигурациях обычно разбиты на блоки («роли»). В подходе старых конфигураций они разбивались по должностям пользователей (кассир, менеджер и т.п.). Этот подход имеет минус – так как в разных организациях кассир и менеджер могут иметь разные функции.

Поэтому в подходе новых конфигураций они разбиваются по действиям (доступ к зарытию месяца, доступ к кассовым операциям). То есть для каждого пользователя ставится набор операций.

В обоих случаях есть базовые права на доступ ко входу в программу. В старом подходе это:

- Пользователь

- ПолныеПрава (для администратора).

В новом подходе это:

- БазовыеПрава

- БазовыеПраваУТ

- ЗапускТонкогоКлиента – плюс ЗапускХххКлиента для запуска других

- ПодсистемаХхх – галочка на каждую подсистему (закладка в интерфейсе), которая нужна пользователю

- ПолныеПрава (для администратора, а не Администрирование!).

PS. Для внешних пользователей базовые права не нужны.

Как добавить пользователя 1С — пользователи 1С 8.2

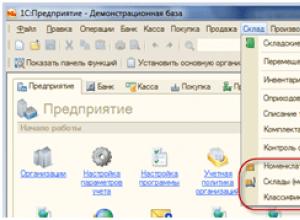

Список пользователей 1С 8.2 в новом варианте находится в 1С (в режиме 1С Предприятие), в справочниках Пользователи и Внешние пользователи (только если поддерживает конфигурация). Различие состоит в том, что пользователей Вы должны заводить не в конфигураторе, а в этом справочнике, а в конфигуратор они попадут автоматически.

Если Вы используете тонкий клиент – то смотрите закладку рабочего стола Администрирование. Иначе – откройте справочник Пользователей, например, через меню Операции.

Нажмите кнопку Добавить (или Ins с клавиатуры). Чтобы Вы могли управлять списком пользователей, у Вас должны быть включены права ПолныеПрава.

В отличии от первого подхода – здесь Вы не указываете пользователю напрямую каждое право (роль), а указываете группы прав (группы пользователей).

В справочнике Группы пользователей указан профиль, который определяет набор прав (ролей). В справочнике Профили групп пользователей можно изменить или добавить такие наборы прав (ролей).

Настройки пользователей 1С

В некоторых конфигурациях (особенно в конфигурациях старого подхода) – мало создать пользователя. Дополнительно необходимо:

- Зайти под пользователем первый раз в систему

- После этого найти пользователя в справочнике пользователей

- В форме справочника нажать (варианты «или»)

o Меню Перейти/Настройки пользователей

o Меню Дополнительные сведения/Настройки пользователя и Дополнительные права пользователя

o В некоторых конфигурациях это табличка прямо в форме пользователя

o В некоторых конфигурациях глобальное меню программы Сервис/Настройки пользователя - Настроить дополнительные настройки/права пользователя, которые определяют автозаполнение полей и некоторые доступы.

Как отключить пользователя 1С

[Временное] отключение пользователя в большинстве конфигураций не предусмотрено. Здесь указаны вариации, с помощью которых можно достичь этого результата.

Конфигурации старого подхода (через конфигуратор):

- Удалить пользователя

- Сменить пароль

- Снять роль Пользователь (не сможет войти).

Конфигурации нового подхода (через предприятие):

- Снять галочку Доступ к инф. базе разрешен

- Сменить пароль

- Исключить из всех групп доступа.

Активные пользователи 1С

1С позволяет узнать список пользователей, которые непосредственно сейчас находятся в базе данных.

Для этого в режиме Предприятие выберите меню Сервис/Активные пользователи (толстый клиент, административный интерфейс). В тонком клиенте – закладка Администрирование, слева Активные пользователи (может быть в См. также).

В режиме Конфигуратор выберите меню Администрирование/Активные пользователи.

Отключение пользователей 1С

Как известно, чтобы обновить базу данных (конфигурацию) – необходимо, чтобы все пользователи вышли из 1С (не во всех случаях, но часто требуется).

Пользователи выходить не любят (это факт). А если их попросить по телефону, то они обязательно войдут снова через 30 секунд. Когда пользователей 200 человек, то это становится очень веселым мероприятием.

Поэтому есть три способа отключения пользователей от 1С:

УПРАВЛЕНИЕ ИНФОРМАЦИОННОЙ БАЗОЙ (ИБ)

Написать эту статью меня заставили 3 обстоятельства: общение со знакомыми бухгалтерами, статья главного бухгалтера, сборник анекдотов.

Моя знакомая работает главным бухгалтером и хорошо владеет 1С. Но недавно она перешла в новую организацию, где нет специалиста по информационным технологиям (ИТ) и стала задавать мне вопросы типа «Хочу работать в программе дома, как ее перенести на домашний компьютер?».

Общаясь с профессиональными бухгалтерами, я понял, что в профессиональном плане вопросов у них не возникает. Вопросы возникают в области управления информационной базой.

Во-вторых, запомнилась не так давно опубликованная статья «Зачем бухгалтеру Инфостарт?» . Автор Алла (bux 2).

Третье обстоятельство - сборник далеко не новых анекдотов «Инструкция для бухгалтерш по общению с программистом 1с» . На самом деле эти истории анекдотами можно назвать с большой натяжкой, это реальные истории каждого специалиста ИТ, связанного с бухгалтерией.

Если внимательно проанализировать эти анекдоты, то невольно приходишь к выводу, что конфликт происходит в пограничной сфере ответственности, которая не закреплена не за прикладным пользователем, ни за специалистом ИТ.

Сейчас на сайте «Инфостарт» зарегистрировано более 80000 пользователей. Маловероятно, что это все программисты 1С, скорее всего это «продвинутые» пользователи, у которых возникли проблемы при эксплуатации систем 1С.

Мне кажется, что всех пользователей сайта можно разделить на три основные категории:

- Программисты 1С, которые самовлюбленно занимаются соревнованием в рейтинге

- «Продвинутые» пользователи, которые ищут более совершенный инструментарий для работы с 1С

- Новички, которые столкнулись с проблемами при эксплуатации 1С и ищут ответы на вопрос «Что делать?»

Эта статья и предназначена двум последним категориям пользователей. Здесь хочется обсудить управление информационными базами 1С. Обсуждение спорное и строится исключительно на собственном опыте.

Если проанализировать наиболее «рейтинговые» статьи, то видно, что успехом пользуются довольно простые статьи по общим вопросам управления ИБ. Эти вопросы понятны специалистам ИТ, но для прикладных пользователей 1С являются чуть ли не откровением.

Особенно это актуально для небольших компаний, которые не могут себе позволить содержать в штате программиста 1С или даже просто специалиста ИТ. В этом случае все проблемы ложатся на пользователей.

Чаще всего на таком предприятии используется конфигурации «бухгалтерия» и «зарплата». Это связано с тем, что фирма 1С достаточно оперативно отражает изменения законодательства в своих конфигурациях. Для предприятий это важно с точки фискальной отчетности.

Типичное малое предприятие. Пользователи 1С: директор; бухгалтер, он же главный; секретарь, она же начальник ОК; несколько менеджеров (почему-то так называют специалистов по продаже).

Каждый пользователь «ведет» свою часть ИБ, а за всю базу в целом никто не отвечает. И когда возникают проблемы, спросить нес кого. Как у Райкина «Я лично пришивал пуговицы. К пуговицам вопросы есть? Нет, пришиты насмерть, не оторвешь!». А в целом за костюмчик никто не отвечает.

Для нормальной работы системы, кто-то должен взять на себя функции общего контроля ИБ. К таким функциям, например, относится удаление дубликатов из справочников. С одной стороны это прикладная область, с другой стороны это должен делать специалист ИТ. Эти функции лежат в «пограничной» области, от их выполнения открещиваются и специалисты ИТ (если они есть) и пользователи 1С.

Вопрос этот актуален не только для малых предприятий. Недавно занимался обновлением должностных инструкций и подобные функции смог распределить среди сотрудников с большим трудом. А к должностным инструкциям сейчас подход очень серьезный, т.к. они являются основанием для различных административных взысканий, вплоть до увольнения.

Системныйадминистратор с гневом отверг предложение, программист 1С гордо заявил, что он «кодирует», а не разгребает мусор за юзерами. Короче, на обычном предприятии нет специалиста, который отвечает за целостность информации в ИБ. Эту должность определить сложно, условно ее можно назвать что-то типа «Управляющий ИБ».

Эти функции иные, чем у администратора. Фирма 1С дает следующее определение задачам администрирования:

- Установка и обновление системы

- Ведение списка пользователей

- Настройка прав доступа на основе механизма ролей

- Мониторинг действий пользователей и системных событий

- Резервное копирование

- Тестирование и исправление информационной базы

- Установка региональных настроек

- Обновление конфигураций

- Загрузка и выгрузка информационной базы данных в файл

- Ведение и настройка журнала регистрации

Собственно говоря, этому посвящена глава «Администрирование» в документации 1С «Конфигурирование и администрирование».

Реально этих задач администрирования недостаточно для бесперебойной работы базы данных. Необходимы более широкие и разнообразные действия для «правильного» функционирования БД. «Управлением базой данных» гораздо шире понятия «администрирование».

На больших предприятиях эти функции управления ИБ нужно назначать штатному специалисту. На малых предприятиях эти функции, скорее всего, лягут на главного бухгалтера, т.к. он более полно владеет информацией, ему приходится контролировать ввод и последовательность документов, выгружать и загружать данные и т.д.

В целом функции управления ИБ сводятся к тому, чтобы ИБ была «правильной».Проблемы «правильности» БД существовали всегда.

В моем понимании «правильная» информационная база данных 1С в любой конфигурации должна удовлетворять, как минимум, следующим принципам:

- В ней не должно быть помеченных к удалению объектов. Все помеченные объекты должны удаляться

- В базе данные не должно быть непроведенных документов

- При перепроведении документов за любой период результаты не должны изменяться

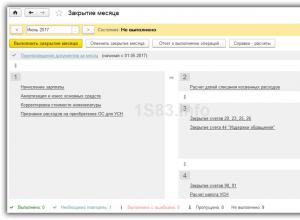

Управление базой данных и должно приводить к этим результатам. Для бесперебойной работы с базой данных необходимо в стандартных конфигурациях 1С выполнять следующие действия (на примере ЗУП):

- Резервное копирование

- Копии всех БД необходимо делать ежедневно в конце каждого дня. При этом можно «затирать» копии предыдущего дня;

- Копии БД необходимо перед обновлением. Желательно эти копии сохранять под уникальными именами

- В обязательном порядке необходимо сохранить копии БД после закрытия месяца, также под уникальными именами.

- Резервное копирование

На сайте много статей и обработок, посвященных резервному копированию.

- Еженедельно проверять справочники на наличие дубликатов. При возникновении дубликатов - удалять их. Как удалять дубликаты

- Еженедельно удалять помеченные к удалению объекты. Если объекты не удаляются, значит, на эти объекты есть ссылки. Необходимо выяснить, кто и почему пометил их на удаление. При необходимости эти объекты необходимо восстановить. Удаление можно производить с помощью универсальных обработок //сайт/blogs/1313/ Перед регламентной отчетностью - Технологический контроль

- Экспресс-анализ БД //сайт/public/21332/

- В конце месяца после закрытия месяца запретить доступ к данным

Может быть посоветуете что-нибудь из своего опыта?

Для предприятий, учреждений и организаций независимо от форм собственности ключевым вопросом является обеспечение защиты информационных ресурсов, в том числе бухгалтерской информации и отчетности. Программа «1С:Бухгалтерия государственного учреждения 8» редакции 2 соответствует современным требованиям информационной безопасности. О возможностях программы по защите информации рассказывают в статье эксперты 1С.

Актуальность обеспечения защиты информационных ресурсов

Для обеспечения информационной безопасности организации, учреждения, предприятия должны быть созданы такие условия, при которых использование, потеря или искажение любой информации о состоянии организации, в том числе бухгалтерской и финансовой, работниками организации или внешними лицами (пользователями) с высокой степенью вероятности не приведут в обозримом будущем к возникновению угроз прерывания деятельности организации.

Актуальность проблем информационной безопасности на государственном уровне подтверждается принятием Доктрины информационной безопасности в Российской Федерации (утв. Президентом РФ 09.09.2000 № Пр-1895). Одной из составляющих национальных интересов Российской Федерации в информационной сфере является защита информационных ресурсов от несанкционированного доступа, обеспечение безопасности информационных и телекоммуникационных систем, как уже развернутых, так и создаваемых на территории России.

Обеспечение информационной безопасности Российской Федерации в сфере экономики играет ключевую роль в обеспечении национальной безопасности Российской Федерации. Воздействию угроз информационной безопасности Российской Федерации в сфере экономики наиболее подвержены:

- система государственной статистики;

- кредитно - финансовая система;

- информационные и учетные автоматизированные системы подразделений федеральных органов исполнительной власти, обеспечивающих деятельность общества и государства в сфере экономики;

- системы бухгалтерского учета предприятий, учреждений и организаций независимо от формы собственности ;

- системы сбора, обработки, хранения и передачи финансовой, биржевой, налоговой, таможенной информации и информации о внешнеэкономической деятельности государства, а также предприятий, учреждений и организаций независимо от формы собственности.

Угрозами информационной безопасности предприятия, учреждения, организации, связанными с бухгалтерским учетом и отчетностью, являются угрозы:

- целостности бухгалтерской информации и отчетности;

- нарушения конфиденциальности бухгалтерской информации и отчетности;

- нарушения доступности (блокирование) бухгалтерской информации и отчетности;

- достоверности бухгалтерской информации и отчетности;

- содержанию бухгалтерской информации и отчетности, вызванные действием персонала и других лиц;

- вызванные использованием некачественной бухгалтерской информации и отчетности.

Информационная безопасность в «1С:Бухгалтерии государственного учреждения 8»

Программа «1С:Бухгалтерия государственного учреждения 8» редакция 2 (далее - Программа) соответствует современным требованиям информационной безопасности. Для повышения степени защиты от несанкционированного доступа информации, хранящейся в Программе, предусмотрены следующие возможности:

- аутентификация;

Рассмотрим подробнее данные возможности Программы.

Аутентификация

Механизм аутентификации - это один из инструментов администрирования. Он позволяет определить, кто именно из пользователей, перечисленных в списке пользователей системы, подключается к Программе в данный момент, и предотвратить несанкционированный доступ в Программу.

В «1С:Бухгалтерии государственного учреждения 8» редакции 2 поддерживается три вида аутентификации, которые могут использоваться в зависимости от конкретных задач, стоящих перед администратором информационной базы:

- аутентификация 1С:Предприятия - аутентификация по созданному в Программе пользователю и паролю;

- аутентификация операционной системы - в Программе для пользователя выбирается один из пользователей операционной системы. Программа анализирует, от имени какого пользователя операционной системы выполняется подключение к Программе, и на основании этого определяет соответствующего пользователя Программы;

- OpenID-аутентификация - аутентификацию пользователя выполняет внешний OpenID-провайдер, хранящий список пользователей.

Если для пользователя не указан ни один из видов аутентификации, такому пользователю доступ к Программе закрыт.

Если необходимо, чтобы пользователь входил в Программу с паролем, который будет проверяться, следует включить флаг Аутентификация 1С:Предприятия (см. рис. 1). Он включается по умолчанию вместе с флагом Вход в программу разрешен .

Состояние аутентификации «1С:Предприятия» выводится под флагом.

Рис. 1

При создании нового пользователя ему Программой автоматически назначается пустой пароль. Чтобы его изменить, следует воспользоваться командой Установить пароль в карточке пользователя (см. рис. 1).

В форме Установка пароля необходимо ввести Новый пароль для входа в Программу, написать его повторно в поле Подтверждение .

Хороший пароль должен состоять не менее чем из восьми символов, включать в себя заглавные и прописные латинские буквы, цифры, символы (подчеркивание, скобки и т. д.) и быть малопонятным выражением. Нежелательно, чтобы пароль совпадал с именем пользователя, полностью состоял из цифр, содержал понятные слова, чередующиеся группы символов. Примеры хороших паролей: "nj7{jhjibq*Gfhjkm, F5"njnGhkmNj;t{HI. Примеры неудачных паролей: Иванов, qwerty, 12345678, 123123123. Подробнее см. документацию «1С:Предприятие 8.3. Руководство администратора».

В Программе предусмотрена возможность автоматической проверки сложности пароля .

По умолчанию в целях безопасности пароль при вводе не показывается. Для того чтобы видеть, какие символы вводятся, следует включить флаг Показывать новый пароль .

Для автоматической генерации пароля можно воспользоваться кнопкой Создать пароль . Пароль будет создан Программой.

Для сохранения пароля необходимо нажать на кнопку Установить пароль .

После этого состояние аутентификации 1С:Предприятие меняется на Пароль установлен . В карточке пользователя кнопка меняет значение на Сменить пароль .

Для удобства администрирования и обеспечения безопасности у всех пользователей предусмотрен флаг , который нужен, чтобы пользователь сменил пароль, заданный администратором, на свой. При включенном флаге пользователь будет обязан самостоятельно ввести свой пароль, который больше никто не будет знать.

Если флаг Потребовать смену пароля при входе не включен, и установленный ранее пароль не устраивает по каким-то причинам, то можно поменять его в любой момент в карточке пользователя.

Включенный флаг Пользователю запрещено изменять пароль запрещает пользователю, не имеющему полные права, самостоятельно задавать и изменять пароль.

Реквизиты Потребовать смену пароля при входе и Срок действия можно увидеть в карточке пользователя и в отчете Сведения о пользователях (Сведения о внешних пользователях ).

Настройки входа в Программу

В форме Настройки входа (раздел Администрирование , команда панели навигации Настройки пользователей и прав ) раздельно для внутренних и внешних пользователей Программы можно настроить такие параметры как:

- настройка и контроль сложности пароля;

- требование смены пароля по расписанию или вручную. Смена пароля - периодически или по требованию;

- настройка и контроль повторяемости пароля;

- ограничение срока действия учетных записей.

На рисунке 2 представлена настройка для внутренних пользователей.

Рис. 2

Аналогичная настройка предусмотрена для внешних пользователей.

Контроль сложности пароля

При установленном флаге Пароль должен отвечать требованиям сложности программа проверяет, чтобы новый пароль:

- имел не менее 7 символов,

- содержал любые 3 из 4-х типов символов: заглавные буквы, строчные буквы, цифры, специальные символы,

- не совпадал с именем (для входа).

Минимальную длину пароля можно изменить, поставив флаг напротив одноименного поля и указав необходимую длину пароля (рис. 3).

Рис. 3

Смена пароля

Предусмотрено две настройки смены пароля: периодическая или по требованию администратора.

Для периодической смены пароля необходимо ограничить срок действия пароля настройками Минимальный срок действия пароля и Максимальный срок действия пароля . По истечении установленного срока Программа предложит пользователю поменять пароль.

Максимальный срок действия пароля - срок после первого входа с новым паролем, после которого пользователю потребуется сменить пароль, по умолчанию 30 дней.

Минимальный срок действия пароля - срок после первого входа с новым паролем, в течение которого пользователь не может сменить пароль, по умолчанию 1 день.

Для смены пароля по требованию администратору необходимо установить флаг Потребовать установку пароля при входе в карточке пользователя. При первом входе в Программу она потребует сменить пароль, заданный администратором, на свой.

Контроль повторяемости

Чтобы исключить создание пользователями повторяющихся паролей, необходимо включить настройку Запретить повторение пароля среди последних и установить количество последних паролей, с которыми будет сравниваться новый пароль.

Ограничение входа для пользователей

Для защиты от несанкционированного доступа в Программу можно установить ограничение для пользователей, не работающих в программе определенный период времени, например, 45 дней.

По истечении указанного срока программа не позволит пользователю войти в Программу. Открытые сеансы пользователей автоматически завершаются не более чем через 25 минут после того, как вход в Программу был запрещен.

В карточке пользователя, которая доступна в персональных настройках Программы, по гиперссылке Установить ограничения можно указать дополнительные ограничения на вход в Программу (рис. 4).

Рис. 4

С помощью переключателя можно установить ограничение на вход в Программу:

- Согласно общим настройкам входа - установлено по умолчанию;

- Без ограничения срока ;

- Вход разрешен до (следует установить срок - ввести дату вручную или выбрать из календаря с помощью кнопки). Для защиты от несанкционированного доступа к Программе у всех пользователей предусмотрен срок действия, который позволяет автоматически отключить пользователя по достижению указанной даты;

- Запретить вход, если не работает более (следует указать количество дней) - если пользователь не войдет в Программу больше указанного количества дней, то вход в Программу будет невозможен. В этом случае пользователь должен будет обратиться к администратору для возобновления работы в Программе.

Отчет «Сведения о пользователях»

Отчет Сведения о пользователях (рис. 5) предназначен для просмотра сведений о пользователях Программы, включая настройки для входа (свойства пользователя информационной базы). Необходимость в отчете возникает, если требуется выполнить групповой анализ настроек для входа (имени для входа, видов аутентификации и других).

Отчет открывается из списка Пользователи (Внешние пользователи ) по команде Все действия - Сведения о пользователях (Все действия - О внешних пользователях ). В зависимости от вида списка Программа автоматически выбирает нужный вариант отчета.

Сведения о внутренних и внешних пользователях в одном отчете можно открыть через панель действий раздела Администрирование по команде Сведения о пользователях .

Необходимость в отчете возникает, если требуется выполнить групповой анализ настроек для входа (имени для входа, видов аутентификации и других).

Рис. 5

С помощью кнопки Настройки... можно открыть список полей и при необходимости добавить нужные поля в отчет. Например, можно добавить в отчет поля Потребовать смену пароля при входе и Срок действия .

Обеспечение защиты персональных данных

В заключение следует отметить, что управление доступом в Программу - это только один из элементов защиты данных, предоставляемых Программой.

Постановлением Правительства РФ от 01.11.12 № 1119 утверждены Требования к защите персональных данных при их обработке в информационных системах персональных данных, где определены уровни защищенности персональных данных при их обработке в информационных системах персональных данных в зависимости от угроз безопасности этих данных. В соответствии с этими требованиями приказом ФСТЭК России от 18.02.13г. № 21 детализированы состав и содержание организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных.

Нормы действующего законодательства о персональных данных предъявляют дополнительные требования и к программным продуктам, в частности, к программному обеспечению, являющемуся средствами защиты информации.

Для обеспечения защиты персональных данных предназначен защищенный программный комплекс (ЗПК) «1С:Предприятие, версия 8.3z», который является сертифицированным ФСТЭК России программным средством общего назначения со встроенными средствами защиты информации от несанкционированного доступа (НСД) к информации, не содержащей сведений, составляющих гостайну.

ЗПК «1С:Предприятие 8.3z» позволяет блокировать:

- запуск COM-объектов, внешних обработок и отчетов, приложений, установленных на сервере 1С:Предприятие;

- использование внешних компонентов 1С:Предприятие;

- обращение к ресурсам Интернет.

Совместное использование типовой «1С:Бухгалтерии государственного учреждения» редакции 2 и ЗПК «1С:Предприятие 8.3z» позволяет создать информационную систему персональных данных всех уровней защищенности, и дополнительная сертификация этого прикладного решения не требуется.

Использование ЗПК«1С:Предприятие 8.3z» совместно с сертифицированными ФСТЭК операционными системами, СУБД и другими сертифицированными средствами позволяет полностью выполнить требования вышеуказанных нормативных документов.

Поскольку «1С:Бухгалтерия государственного учреждения» обеспечивает обмен данными с органами Федерального Казначейства, Налоговыми органами, с информационными системами о государственных и муниципальных платежах (ГИС ГМП), учета федерального имущества (АСУФИ), регистрации и начисления платежей (ИС РНИП) и др. через Интернет, для выполнения требований безопасности объект должен быть обеспечен сертифицированными средствами межсетевого экранирования.

Разумеется, необходимо ежедневно проверять компьютеры, на которых установлена Программа, на наличие вредоносных компьютерных программ с использованием сертифицированных в системе сертификации ФСТЭК России средств антивирусной защиты.

Информационная безопасность , как и защита информации - задача комплексная, направленная на обеспечение безопасности, реализуемая внедрением системы безопасности. Проблема защиты информации является многоплановой и комплексной и охватывает ряд важных задач.

Проблемы информационной безопасности постоянно усугубляются процессами проникновения во все сферы общества технических средств обработки и передачи данных, особо остро данная проблема стоит в области финансовых учетных систем. Наиболее популярной системой бухгалтерского учета, ведения продаж, CRM процессов в России является система 1С Предприятие.

Рассмотрим потенциальные угрозы безопасности при использовании программы 1С.

|

Использование 1С с базами в файловом формате. Файловые базы 1С являются наиболее уязвимые к физическому воздействию. Связано это с особенностями архитектуры такого типа баз – необходимостью держать открытыми (с полным доступом) все файлы конфигурации и самих файловых баз для всех пользователей операционной системы. В результате, любой пользователь, имеющий право работать в файловой базе 1С, теоретически может скопировать или даже удалить информационную базу 1С двумя кликами мышки. |

|

|

Использование 1С с базами в СУБД формате.

Данный тип проблем возникает, если в качестве хранилища баз 1С используется СУБД (PosgreSQL, MS SQL), а в качестве промежуточной службы связи 1С и СУБД используется сервер 1С предприятия. Такой пример – во многих компаниях практикуется доработка конфигураций 1С под свои нужды. В процессе доработки, в условиях проектной «суеты», постоянных испытаний нового доработанного функционала – ответственные специалисты зачастую пренебрегают правилами сетевой безопасности.

|

|

Открытость и доступность серверного оборудования. При наличии несанкционированного доступа к серверному оборудованию сотрудники компании или третьи лица могут использовать этот доступ для кражи или порчи информации. Проще говоря – если злоумышленник получает доступ непосредственно к корпусу и консоли сервера 1с – круг его возможностей расширяется в десятки раз. |

|

Риски кражи, утечки персональных данных.

Под актуальными угрозами безопасности персональных данных здесь понимается совокупность условий и факторов, создающих актуальную опасность несанкционированного, в том числе случайного, доступа к персональным данным при их обработке в информационной системе, например, ответственными сотрудниками, операторами ПК, бухгалтерией и т.д.

|

|

Сетевая безопасность. Информационная система предприятия, построенная с нарушением ГОСТ, требований к безопасности, рекомендаций, либо не имеющая надлежащей ИТ-поддержки – изобилует дырами, вирусным и шпионским программным обеспечением, множеством бэкдоров (несанкционированных доступов во внутреннюю сеть), что напрямую влияет на сохранность корпоративных данных в 1С. Это приводит к легкому доступу злоумышленника к коммерчески значимой информации. К примеру, свободный доступ к резервным копиям, отсутствие пароля на архивы с резервными копиями злоумышленник может использовать в корыстных целях. Не говоря уже об элементарном повреждении базы 1С вирусной активностью. |

|

Взаимосвязь 1С с внешними объектами.

Еще одной потенциальной угрозой является необходимость (а иногда и специальная маркетинговая особенность) учетной базы 1С связываться с «внешним миром». Выгрузки/загрузки клиент-банков, обмен информацией с филиалами, регулярная синхронизация с корпоративными сайтами, порталами, другими программами сдачи отчетности, управления клиентами и продажами и многое другое. Поскольку в данной области 1С не приветствуются соблюдения стандартов безопасности и унифицированности сетевого обмена информации – утечка вполне реальна на любом отрезке пути ее следования.

|

Что можно предложить для решения подобных проблем?

1. При работе с файловыми базами 1С обязательно внедрить ряд мер по обеспечению безопасности баз:

- Используя разграничения доступа NTFS, дать необходимые права только тем пользователям, которые работают с этой базой, тем самым обезопасив базу от кражи или порчи недобросовестными сотрудниками или злоумышленником;

- Всегда использовать авторизацию Windows для входа на рабочие станции пользователей и доступ к сетевым ресурсам;

- Использовать шифрованные диски или шифрованные папки, которые позволят сохранить конфиденциальную информацию даже при выносе базы 1С;

- Установить политику автоматической блокировки экрана, а также провести обучение пользователей для разъяснения необходимости блокировки профиля;

- Разграничение прав доступа на уровне 1С позволит пользователям получать доступ только к той информации, на которую они имеют соответствующие права;

- Необходимо разрешить запуск конфигуратора 1С только тем сотрудникам, которым он необходим.

2. При работе с СУБД базами 1С требуется обратить внимание на следующие рекомендации:

- Учетные данные для подключения к СУБД не должны иметь административных прав;

- Необходимо разграничивать права доступа к базам СУБД, например, создавать для каждой информационной базы свою учетную запись, что позволит минимизировать потерю данных при взломе одной из учетных записей;

- Рекомендуется ограничить физический и удаленный доступ к серверам баз данных и 1С предприятия;

- Рекомендуется использовать шифрование для баз данных, это позволит сохранить конфиденциальные данные, даже если злоумышленник получит физический доступ к файлам СУБД;

- Также одним из важных решений является шифрование либо установка пароля на резервные копии данных;

- Обязательным является создание администраторов кластера 1С, а также сервера 1С, так как по умолчанию если не созданы пользователи, полный доступ к информационным базам абсолютно все пользователи системы.

3. Требования к обеспечению физической безопасности серверного оборудования:

(согласно ГОСТ Р ИСО/МЭК ТО – 13335)

- Доступ к зонам, где обрабатывается или хранится важная информация, должен управляться и быть ограничен только полномочными лицами;

- Cредства управления аутентификацией, например, карточка управления доступом плюс персональный идентификационный номер , должны использоваться, чтобы разрешать и подтверждать любой доступ;

- Контрольный журнал всего доступа должен содержаться в надежном месте;

- Персоналу вспомогательных служб третьей стороны должен быть предоставлен ограниченный доступ в зоны безопасности или к средствам обработки важной информации только тогда, когда требуется;

- этот доступ должен быть разрешен и должен постоянно контролироваться;

- Права доступа в зоны безопасности должны регулярно анализироваться и обновляться, и отменяться, если необходимо;

- Должны быть учтены соответствующие нормы и стандарты по технике безопасности и охране труда;

- Ключевые средства должны быть расположены так, чтобы избежать доступа к ним широкой публики;

- Там, где это применимо, здания и комнаты должны быть скромными и должны давать минимальное указание на их цель, без ярких надписей, снаружи здания или внутри него, указывающих на наличие видов деятельности по обработке информации;

- Указатели и внутренние телефонные книги, указывающие на местоположения средств обработки важной информации, не должны быть легко доступны широкой публике.

4. Конфиденциальность персональных данных.

Основной целью при организации защиты персональных данных является нейтрализация актуальных угроз в информационной системе, определенных Федеральным законом от 27.07.2006 № 152-ФЗ «О персональных данных»

, перечнем государственных стандартов и требований международных сертификаций по ИТ-безопасности (ГОСТ Р ИСО/МЭК 13335 2-5, ISO 27001)

. Достигается это путем ограничения доступа к информации по ее типам, разграничение доступа к информации по ролям пользователей, структурирование процесса обработки и хранения информации.

Вот ряд ключевых положений:

- Обработка персональных данных должна ограничиваться достижением конкретных, заранее определенных и законных целей;

- Согласие на обработку персональных данных должно быть конкретным, информированным и сознательным;

- Не допускается обработка персональных данных, несовместимая с целями сбора персональных данных;

- Обработке подлежат только персональные данные, которые отвечают целям их обработки;

- Операторы и иные лица, получившие доступ к персональным данным, обязаны не раскрывать третьим лицам и не распространять персональные данные без согласия субъекта персональных данных, если иное не предусмотрено федеральным законом;

- Фотографическое, видео, аудио или другое записывающее оборудование, такое как камеры на мобильных устройствах, не должны допускаться, если только не разрешено;

- Накопители со сменным носителем должны быть разрешены только в том случае, если для этого есть производственная необходимость;

- Чтобы исключить злонамеренные действия в отношении конфиденциальной информации, требуется бумажные и электронные носители информации, когда они не используются, хранить в надлежащих запирающихся шкафах и/или в других защищенных предметах мебели, особенно в нерабочее время;

- Носители с важной или критичной служебной информацией, когда они не требуются, следует убирать и запирать (например, в несгораемом сейфе или шкафу), особенно когда помещение пустует.

5. Сетевая безопасность - это набор требований, предъявляемых к инфраструктуре компьютерной сети предприятии и политикам работы в ней, при выполнении которых обеспечивается защита сетевых ресурсов от несанкционированного доступа. В рамках рекомендуемых действий по организации и обеспечению сетевой безопасности, помимо базовых, можно рассмотреть следующие особенности:

- В первую очередь, в компании должен быть внедрен единый регламент информационной безопасности с соответствующими инструкциями;

- Пользователям должен быть максимально закрыт доступ к нежелательным сайтам, в том числе файлообменникам;

- Из внешней сети должны быть открыты только те порты, которые необходимы для корректной работы пользователей;

- Должна присутствовать система комплексного мониторинга действий пользователей и оперативного оповещения нарушения нормального состояния всех общедоступных ресурсов, работа которых важна для Компании;

- Наличие централизованной антивирусной системы и политик очистки и удаления вредоносных программ;

- Наличие централизованной системы управления и обновления антивирусным ПО, а также политик регулярных обновлений ОС;

- Возможность запуска съемных флэш носителей должна быть максимально ограничена;

- Пароль должен быть не менее 8 символов, содержать цифры, а также буквы верхнего и нижнего регистров;

- Должна быть защита и шифрование ключевых папок обмена информацией, в частности файлов обмена 1с и системы клиент-банк;

- Силовые линии и линии дальней связи, входящие в средства обработки информации, должны быть подземными там, где это возможно, или должны подлежать адекватной альтернативной защите;

- Сетевые кабели должны быть защищены от неразрешенного перехвата или повреждения, например, путем использования кабельного канала или избегания маршрутов, пролегающих через общедоступные зоны.

Подведя итог всего вышеизложенного хотелось бы отметить, что основными правилом при защите информации является ограничение прав и возможностей пользователей, а также контроль над ними при использовании информационных систем. Чем меньше пользователь имеет прав при работе с информационной системой, тем меньше шанс утечки или порчи информации по злому умыслу или по неосторожности.

Комплексным решением для защиты данных предприятия, в том числе баз 1С – является решение «Сервер в Израиле» , в котором собраны актуальные средства по обеспечению высокого уровня конфиденциальности информации.

Системная интеграция. Консалтинг

Последние материалы сайта

Детское творчество

Арамейский язык самоучитель

Арамейское письмо использовалось для написания текста на одноименном языке, на котором велись торговые сделки на Ближнем Востоке примерно с 1000 г. до н. э. и до 1000 г. н. э. Оно происходит от финикийского письма. Поскольку эволюция от одного к другому б

Праздники

Как проявляются различные свойства живого на различных уровнях организации?

Обмен веществ. Все живые организмы обладают способностью извлекать, преобразовывать и использовать энергию окружающей среды либо в виде питательных веществ, либо в форме солнечного излучения. Во внешнюю среду они возвращают продукты распада и преобразова

Психология

Кристофер Шабри и Даниэл Саймонс

Все мы убеждены в том, что способны видеть то, что находится перед нами, точно восстанавливать в памяти важные события из прошлого, сознавать пределы своих знаний и правильно определять причинно-следственные отношения. Однако эти интуитивные убеждения час

Почемучка

Списание ос в 1 с 8.3 пошагово. Учет основных средств. Прочие справочники и документы из раздела "Основные средства"

Основными средствами называется то имущество, которое используется в качестве средств труда более 12 месяцев, стоимостью от 100 000 рублей. Учет основных средств в 1С 8.3 автоматизирован на 100%. Сначала в 1С Бухгалтерия для ОС оформляется . Далее их прин

Новый год

Руководитель «Просто молоко» Марат Муратов рассказал о завершении банкротства агрохолдинга «Вамин

"1С:Предприятие 8" помогло крупнейшему в Татарстане сельскохозяйственному предприятию "Сет иле" на 30% улучшить выполнение производственного плана Специалисты компании "1С:Первый БИТ" (Казань) завершили внедрение системы "1С:Бухгалтерия сельскохозяйственн

Дошкольники

Ввод нормативно справочной информации 1с предприятия 8

/ Учет запасов Нормативно-справочная информация: подсистема учета запасовВсю нормативно-справочную информацию, которая используется для отображения операций с запасами, можно условно поделить на две группы:Объекты аналитического учета операций с запасами